S21sec ha publicado un estudio donde da a conocer el descubrimiento y características de un nuevo malware de tipo bancario dirigido a móviles Android. Se trata de Android Lokibot, que si bien comparte nombre con el malware Lokibot, ampliamente difundido en Internet, no se basa en éste ni comparte similitudes.

Según el informe elaborado por S21sec, entre otras características, además de robar información de tarjetas de crédito, este nuevo malware está preparado para inyectar código, afectando efectivamente las comunicaciones y toda relación de confianza entre el dispositivo infectado y los sistemas móviles bancarios para determinadas entidades en varios países, principalmente en Europa.

El kit de este malware está a la venta en foros ilegales por 2.000 dólares

“Actualmente, con más de 7.500 millones de suscriptores, la tecnología móvil se ha convertido en un objetivo de la ciberdelincuencia y esto es sólo el comienzo”, destaca Agustín Muñoz-Grandes, CEO de S21sec.“Los desarrolladores de malware se centran ahora en crear kits especiales para la infección de smartphones, muy sofisticados y, como sucede con Android Lokibot, dirigidos directamente a los sistemas de las entidades bancarias para obtener el mayor número de beneficios posibles”.

Los expertos de S21sec descubrieron que dicho kit estaba comercializado en foros ilegales de piratería por un precio de 2.000 dólares y que alguien lo compró haciendo activa su amenaza. Los investigadores de S21sec han logrado acceder a las inyecciones durante las actividades de banca móvil y realizar así un estudio en profundidad.

Entre las avanzadas funcionalidades que puede realizar Lokibot destacan: dos tipos de capturas de tarjeta, instalación de archivos apk, spam a los contactos, realizar llamadas a números, reenvío de llamadas entrantes, envío, intercepción o eliminación de SMS entrantes, inicio de aplicaciones, capturas de historial de navegación, etc.

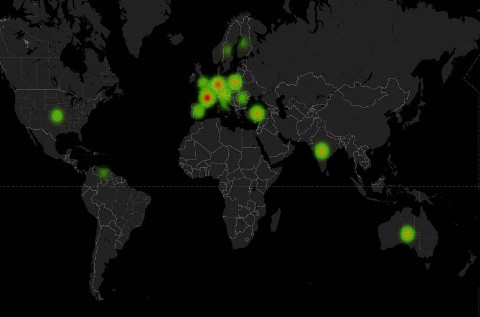

A nivel de estadísticas, los principales países afectados por número de dispositivos han sido Alemania, Turquía, Irán, Colombia y Hungría. No obstante, entre los países que se encontraban como objetivo se hallan muchos otros, entre ellos España, si bien no consta que haya habido infecciones hasta el momento.