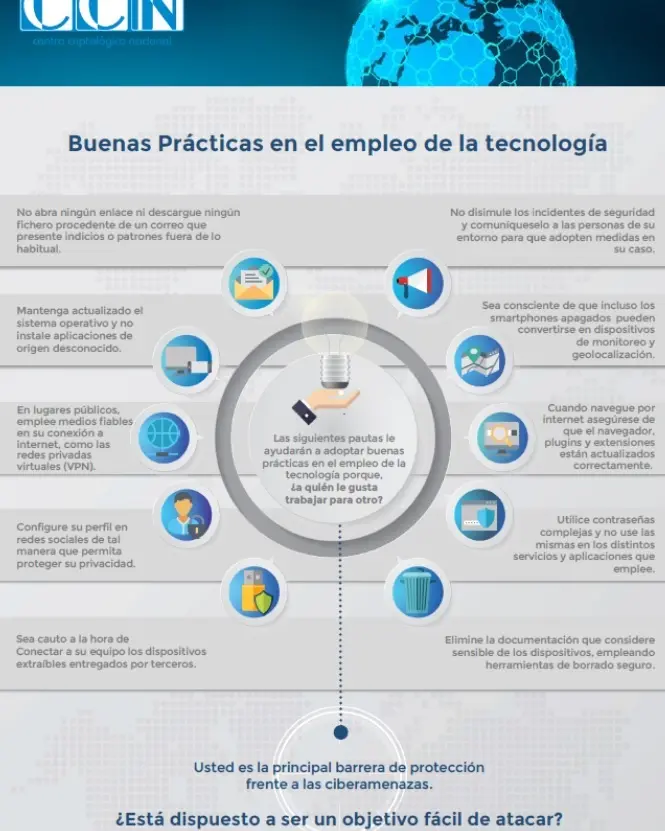

El Centro Criptológico Nacional (CCN) ha elaborado una serie de consejos para hacer un uso seguro de la tecnología. Estas recomendaciones pretenden ayudar a todos los usuarios a crear una primera y esencial barrera de protección frente a ciberamenazas.

Concretamente, este nuevo contenido elaborado por el CCN consiste en decálogo de consejos generales sobre cómo evitar riesgos cuando se emplean las tecnologías:

– No interaccionar con archivos adjuntos procedentes de correos sospechosos.

– Mantener el sistema operativo actualizado y no descargar aplicaciones extrañas.

– No conectarse a redes públicas y, en su lugar, emplear una VPN.

– Ajustar la privacidad de los perfiles en redes sociales.

– Ser cauto a la hora de conectar dispositivos extraíbles a un equipo cuando provienen de terceros.

– Avisar de los incidentes de seguridad.

– Saber que hasta los smartphones apagados pueden ser rastreados.

– Mantener todos los plugins y extensiones del navegador actualizados.

– Usar contraseñas complejas y únicas.

– Eliminar documentación sensible de los dispositivos mediante herramientas de borrado seguro.

Ciberconsejos

Esta serie de ciberconsejos elaborada por el CCN tiene como principal misión concienciar sobre el uso responsable de las Tecnologías de la Información y la Comunicación (TIC). Los usuarios pueden informarse, a través de infografías, vídeos e informes, sobre cómo proteger sus perfiles sociales y cuentas corporativas o cómo evitar ser víctimas de una campaña de desinformación. Asimismo, se ofrecen recomendaciones generales en materia de ciberseguridad.